Zero Trust integrado con SIEM: qué funciona de verdad

Actualizado: 2026-05-03

Zero Trust dejó de ser un concepto de marketing hace un par de años, cuando las organizaciones empezaron a tener implementaciones reales de microsegmentación, identidad continua y acceso basado en contexto. Ahora el reto práctico es diferente: ¿cómo conecta todo esto con el SIEM que el equipo de seguridad ya opera? La pregunta importa porque sin esa conexión, Zero Trust mejora la postura pero no mejora la detección, y la detección sigue siendo donde se gana o se pierde el tiempo de respuesta.

Esta reflexión parte de la experiencia real con varias implementaciones y no pretende ser una guía exhaustiva de arquitectura. Se centra en qué señales aportan valor real en el SIEM cuando proceden de un entorno con política Zero Trust, qué genera ruido evitable y qué correlaciones han resultado útiles en la práctica.

Puntos clave

- Zero Trust genera señales de contexto de identidad que el SIEM clásico no tiene; la integración de ambos convierte ese contexto en detección.

- Las señales prioritarias son: autenticación fallida con device no registrado, acceso a recurso fuera del perfil habitual y cambios en la política de acceso.

- El error más común es volcar todos los logs de Zero Trust al SIEM sin filtrar; el resultado es ruido y fatiga de alertas.

- Las correlaciones útiles cruzan identidad, dispositivo, red y comportamiento de aplicación.

- La gestión de identidades robusta es prerrequisito; sin ella, el contexto de Zero Trust al SIEM llega incompleto.

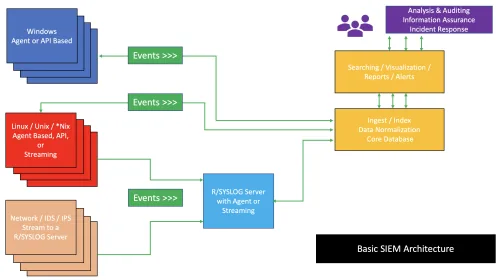

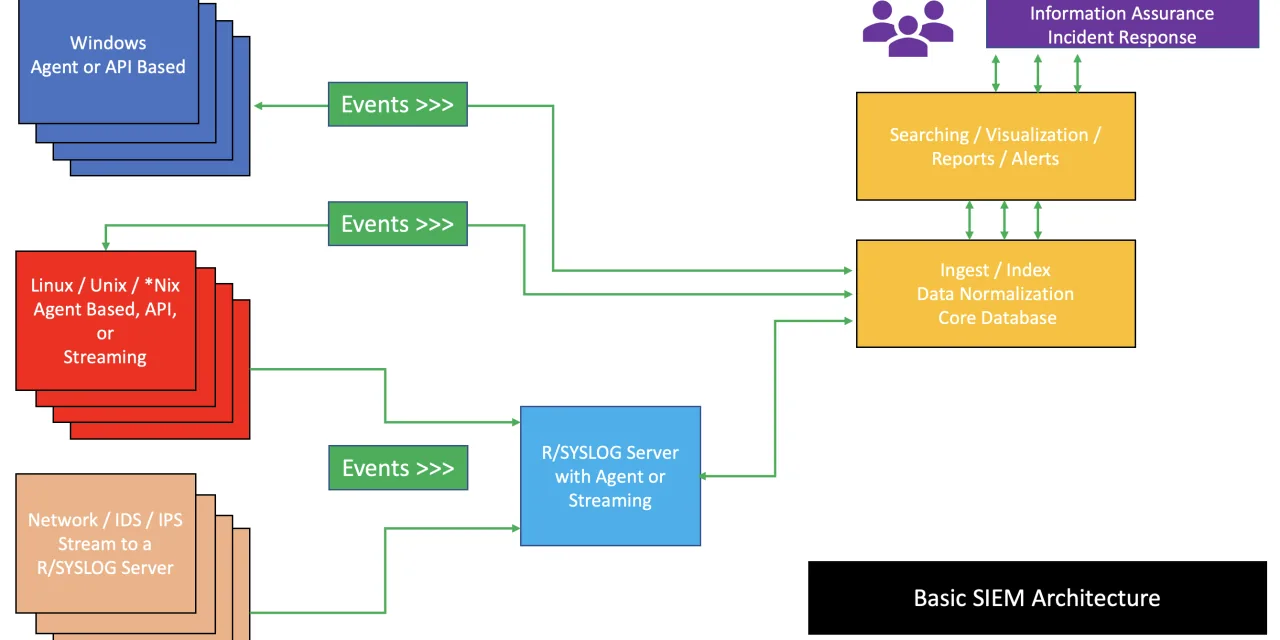

Por qué la integración importa más que cada parte por separado

Un entorno Zero Trust bien configurado autentica continuamente, evalúa el estado del dispositivo, aplica el principio de mínimo privilegio y registra todas las decisiones de acceso. Un SIEM recoge eventos de múltiples fuentes, los correlaciona y genera alertas cuando los patrones indican amenaza o anomalía. Por separado, cada uno cumple su función. Juntos, el contexto de identidad y dispositivo que Zero Trust aporta al SIEM convierte una alerta genérica de «conexión inusual» en «conexión inusual desde un dispositivo no gestionado, con credenciales que no han accedido a este recurso en 90 días, a las 3 AM». La diferencia entre ambas alertas no es de presentación; es de tiempo de triaje.

Para profundizar en los fundamentos de Zero Trust antes de la integración, el post sobre fundamentos de Zero Trust ofrece el contexto arquitectónico necesario.

Señales de Zero Trust que aportan valor al SIEM

No todas las señales que genera un stack Zero Trust merecen entrar al SIEM. Las que sí aportan valor real son las que cambian el contexto de una alerta o detectan comportamientos que otros logs no capturarían. Las más útiles en la práctica:

Autenticación con resultado anómalo por contexto:

- Autenticación correcta de credencial válida desde dispositivo no registrado en el inventario gestionado.

- Autenticación correcta desde localización geográfica inconsistente con el perfil habitual del usuario.

- Autenticación MFA con factor de segundo factor diferente al habitual sin notificación de cambio.

Acceso a recursos fuera del perfil:

- Acceso a recursos o datos a los que el usuario nunca ha accedido en los últimos noventa días.

- Acceso a múltiples recursos de alta sensibilidad en una ventana corta de tiempo.

- Descarga masiva de datos desde una cuenta que históricamente tiene bajo volumen de descarga.

Cambios en la política de acceso:

- Modificación de política de acceso a recursos críticos fuera de ventana de cambio.

- Elevación de privilegios no aprobada o fuera del proceso habitual.

- Desactivación de requisitos de dispositivo gestionado para una cuenta o grupo.

Estado del dispositivo:

- Dispositivo que pasa de estado compliant a non-compliant y sigue accediendo a recursos.

- Dispositivo con MDM enrollment revocado que intenta autenticarse.

El ruido que conviene filtrar antes del SIEM

El error más frecuente que he visto al integrar Zero Trust con SIEM es volcar todos los logs de acceso sin filtrar. El resultado es un SIEM con cientos de miles de eventos por hora donde las señales relevantes se ahogan en el ruido de las autenticaciones normales.

Los eventos que no deben ir directamente al SIEM sin agregar o filtrar:

- Cada autenticación exitosa normal. El SIEM no necesita saber que el usuario X accedió al recurso Y correctamente cincuenta veces al día. Basta con que sepa si el patrón cambia.

- Renovaciones de token en segundo plano por aplicaciones de larga sesión. Esto genera millones de eventos con cero valor de detección.

- Checks de estado de dispositivo en intervalos regulares cuando el estado no cambia.

La recomendación práctica es que el proxy o el identity provider agreguen antes de enviar al SIEM: primeras autenticaciones del día por usuario, cambios de estado, anomalías de contexto. El SIEM recibe síntesis, no eventos brutos. Esto requiere inversión en la capa de preprocesamiento pero divide por diez el volumen sin perder señal.

Correlaciones que han resultado útiles

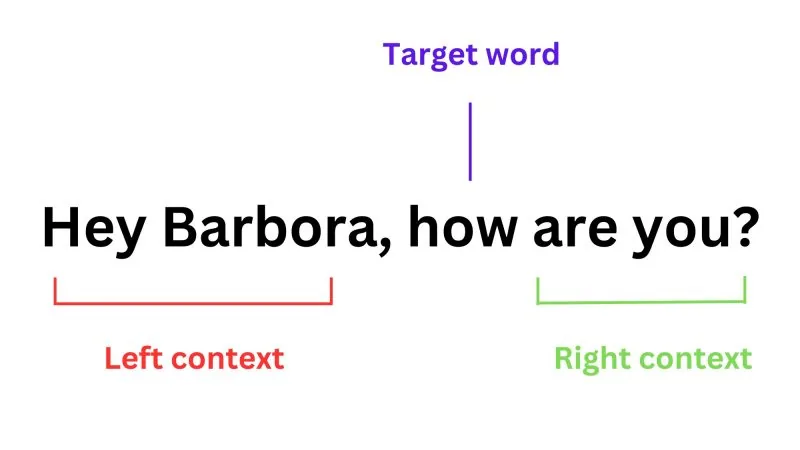

Las correlaciones que más valor han aportado en implementaciones reales cruzan cuatro dimensiones: identidad, dispositivo, red y comportamiento de aplicación.

Identidad + localización imposible: usuario que autentica desde Madrid y quince minutos después desde un ISP en Tokio. Zero Trust tiene la localización por evaluación de contexto; el SIEM puede correlacionarlo con los tiempos de autenticación.

Dispositivo non-compliant + acceso a datos sensibles: dispositivo que pierde el estado compliant (actualizaciones pendientes, antivirus degradado) y en la misma ventana de treinta minutos accede a recursos de alto valor. Sin Zero Trust, el SIEM solo vería el acceso a datos; con Zero Trust, ve el acceso en contexto de dispositivo degradado.

Cambio de privilegio + acceso inusual: cuenta que recibe elevación de permisos fuera de horario habitual y en los siguientes diez minutos accede a recursos que no accedía antes. Esta correlación temporal es difícil de construir sin el contexto de gestión de acceso.

Patrón de exfiltración: usuario con bajo volumen histórico de descarga que en una sesión acumula un volumen anómalo, especialmente si coincide con un dispositivo no habitual o con acceso a recursos que no forman parte de su flujo normal de trabajo.

Errores comunes que vale la pena evitar

Más allá del volumen de logs, hay otros errores recurrentes:

Falta de normalización de identidades. El SIEM recibe eventos con distintos identificadores de usuario según la fuente: UPN en Entra ID, username en el VPN, email en la aplicación SaaS. Sin un mapa de identidades normalizado, las correlaciones entre fuentes fallan. La solución es resolver identidades a un ID canónico antes de la ingesta, lo cual requiere integración con el directorio de identidades.

Alertas sin contexto de negocio. Una alerta de «acceso anómalo a recurso» tiene más valor cuando el SIEM sabe que ese recurso contiene datos financieros y que la cuenta que accede pertenece al departamento de TI, no al de finanzas. Enriquecer las alertas con contexto de clasificación de recursos y pertenencia organizativa no es trabajo del SIEM; es trabajo previo de catalogación que el SIEM luego puede usar.

Olvidar los paths de acceso laterales. Zero Trust controla el acceso a aplicaciones y recursos publicados, pero puede haber rutas de movimiento lateral que no pasan por el proxy o el gateway de identidad: acceso directo entre máquinas en la misma red, APIs internas no federadas, servicios de backup o monitorización con credenciales locales. El SIEM necesita cobertura de esas rutas por medios alternativos (detección de red, EDR) si Zero Trust no las cubre.

Mi lectura

La integración de Zero Trust con el SIEM no es automática ni gratuita, pero es donde se materializa el valor de detección que la arquitectura Zero Trust promete. La postura mejora sin el SIEM; la detección y la respuesta no.

El camino que funciona pasa por tres pasos en orden: primero, identificar qué señales de Zero Trust tienen valor de detección para tu modelo de amenazas; segundo, construir la capa de preprocesamiento que filtra y agrega antes de la ingesta en el SIEM; tercero, construir correlaciones cruzadas que aprovechan el contexto de identidad y dispositivo que Zero Trust aporta. Es trabajo de integración con criterio, no de activar conectores y esperar que el SIEM resuelva solo.